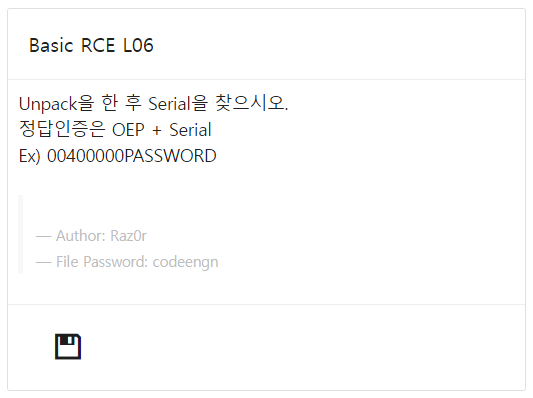

# 문제링크 : http://suninatas.com/challenge/web11/web11.asp Game 11 suninatas.com 위 링크를 따라 들어가보면 아래와 같은 창이 나온다. 아래와 같은 실행파일이 들어있다. 실행시켜보면 이런 실행창이 뜬다. 알맞은 키를 입력해야 하는 것 같다. OllyDbg로 열어보자. 살펴보던 중 Congratulations!라는 문구를 발견했다. 아마 문제를 해결하는 키가 되지 않을까? 이 부분이 수상해보인다. 310은 2V, 314는 XS, 318은 B6, 31C는 H1, 320은 0F를 가르키고 있다. 그리고 PUSH된 부분을 살펴보면 310, 318, 31C, 314, 320 순서이다. 나열해보면 문자열은 2VB6H1XS0F가 된다. 2VB6H1XS0F를 아..